تخيل انك مدير لشركة معينه وفي وقت معين يدخل السكرتير اليك لتوقيع اوراق معينه لنفرض عددها 10 بكل سهولة ستقوم

بتوقيعها , لو قمت بتعين موظف اخر (سكرتير) وفي نفس الوقت كل منهما سيدخل عليك 10 اوراق ليصبح العدد 20 ورقة ايظا ستقوم بتوقيعها مع قليل من الوقت والجهد , الان لو اصبح عدد الموظفين 10 سوف تلاحظ على مكتبك 100 ورقة لو قمت بتعين 100 موظف سوف تلاحظ 1000 ورقة الى حد الوصول الى العجز والغرق بالأوراق ,,,, هكذا الحال مع DOS لكن سيتم غرق الاجهزة بكم كبير جدا من البيانات يصعب تحليلها, كل جهاز على وجه الارض له قدرة وحدود من الطاقة والسرعة والخزن لا يستطيع تجاوزها وتبقى أيضا كمية البيانات التي يعالجها محدودة ، مهما بلغت هذه البيانات من ضخامة فالحواسيب محدود بكمية معينة يستطيع معالجتها فأن زادت هذه البيانات خارج طاقته لا يستطيع تحملها وبعدها يبدأ بالبطيء والانهيار بالتالي لا يستطيع اعطاء الخدمة وهذا هو مبدأ عمل هجمات الحرمان من الخدمة بكل انواعها , وهو اغراق الهدف المقصود بكمية ضخمة من الطلبات والبيانات حتى نصل إلى حجم اكبر من طاقة الهدف فينهار او يخرج عن الخدمة وبهذا حققت أيقاف الخدمة عن ذلك الهدف من العمل أو حرمان من يستخدم ذلك الهدف من الاستفادة منه.

ممكن ان يكون الهجوم بإغراق الاجهزة بكم من البيانات والطلبات التي يصعب تحليها الى حد ان يبطئ الجهاز ويتوقف , تسمى Overwhelming Quantity of Traffic . او يقوم بأرسال حزم منسقة ضاره وتحمل برامج وأكواد خبيثة ليصعب فهمها وتفسيرها وبالتالي سنصل الى نفس النتيجة وهذا وما يسمى Maliciously Formatted Packets .

ظهرت بعض الحمايات التي تصد من هجمات الحرمان من الخدمة والتي تعمل على وضع قواعد وسياسات بكمية معينة من الطلبات يمكن استلامها ، على سبيل المثال يمكن أن يستلم الهدف 10 طلبات في الثانية الواحدة من المستخدم ، إذا زادت هذه الطلبات فأنه يتم تجاهلها ولا يتم قبلوها أو الانشغال بمعالجتها ، ولزيادة الحماية احياناً يقوم الهدف بشكل تلقائي بحظر ذلك المهاجم الذي يحاول أن يرسل العديد من الطلبات والبيانات ولا يتم استلام منه أي طلبات اخرى.

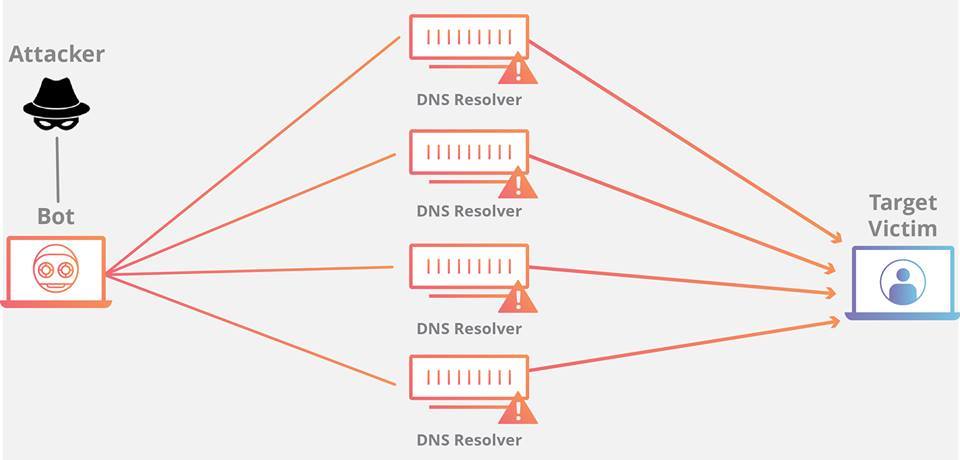

لنوضح الامر اكثر . السيرفر هنا يمتلك حماية رائعة بسببها لم يستطيع احد تنفيذ الهجوم وارسال عدد كبير من الطلبات , بعد وضع الحماية وتحديد 10 طلبات في الثانية لكل مستخدم , في هذه الحالة اذا كان هناك 500000 مستخدم يسمح لكل مستخدم 10 طلبات العدد الكلي تقريبا = 25000000 طلب في الثانية هذا رقم مخيف جدا ولا يمكن لأي سيرفر تحمل هذا الكم من الطلبات في حالة كانت الطلبات من اجهزه تحمل خط انترنت سريع وتنقل باندويث عالي على السيرفر سوف ينهار في الفور ، ولكن السؤال الآن كيف للمهاجم أن يحصل على 500000 مستخدم ويستغلهم للهجوم ؟ الآن هجوم DDOS يقصد به استغلال كمية من الناس في مساعدته في تنفيذ هجمات الحرمان من الخدمة وتنفيذ الهجوم على أي هدف يريد لا يوجد أي شيء يمكنه إيفاقك ، لأنك في الواقع لم تقوم بأي شيء غير شرعي على حسب قواعد الجدار الناري للسيرفر ، تم تحديد 10 طلبات نحن لم نخرج عن القاعدة طلبنا 10 طلبات فقط لكن الخدعة هي ان هناك 10 طلبات فقط من الألاف من المستخدمين . وهذا ما يسمى Distributed DoS Attack (DDoS) الحرمان من الخدمة الموزعة , اذ يقوم المهاجم باستخدام مصادر متعددة تساعده في الهجوم .

حيث يتم استغلال الاجهزة عن طريق البوت نت BOTNET لإغراق خوادم مواقع معينه بطلبات استعراض الصفحات مثلا , مما يجعل الطلبات العادية للمستخدمين غير قابلة للتنفيذ نتيجة الضغط الهائل على الخوادم.

ولكي تتم إضافة حاسوب إلى شبكة بوتنت، فإن على المخترق أولا أن يتمكن من التحكم به، من خلال الثغرات في نظام تشغيل الحاسوب لتحميل برمجيات خبيثة تسمح للمخترقين الوصول عن بعد بشكل دائم إلى الحاسوب. وقد تكلمنا سابقا عن البوت نت وماهي مخاطر وطرق تجنبه .

أنواع هجمات الحرمان من الخدمة :

Application layer DDOS attack :

بعض هذه الهجمات مثل:

• HTTP GET DOS ATTACK

• HTTP POST DOS ATTACK

• HTTP Slow Read

وهناك أنواع أيضا لــ SMTP , DNS وأنواع اخرى.. الخ

Protocol DDOS attack:

لو حاولنا تقسيم الهجمات من حيث نوع البيانات المرسلة سيتم تقسيمها الى

1- UDP Flood

2- ICMP (Ping) Flood

3- SYN Flood

4- Ping of Death

ايضا هناك ادوات كثيرة لتنفيذ هجمات الحرمان من الخدمة وهناك طرق حماية من الهجمات ودراسات حول وضع قواعد للجدار الناري للمنع والتقليل من هذه الهجمات ايضا هنالك بعض الأدوات المساعدة للحماية من هجمات الحرمان من الخدمة . مثل CSF Firewall و clouderflare وغيرها من الادوات والاجهزة المستخدمة في الحماية , الموضوع كبير جدا ومتشعب اتمنى ان اكون قد اعطيت الخطوط العامة له .